Das es überhaupt Staatstrojaner gibt kam 2011 im Zuge der Wikileaks Enthüllungen heraus. Demnach wurden solche Staatstrojaner bereits seit 2008 Regierungen in aller Welt angeboten. Interessant ist diese Art von Spyware vor allem für Regierungen, die nicht die eigenen technischen Möglichkeiten haben eine solche Malware herzustellen. Bisher gibt es noch relativ wenige Softwarefirmen, die sich auf die Herstellung dieser „offiziellen“ Trojaner spezialisiert haben. Die Produktsparte dürfte jedoch höchst lukrativ sein und es ist fraglich, wie öffentlich eine solche Art von Software am Markt feilgeboten wird. Problematisch ist weiterhin, dass die Firmen, die diese Software herstellen, keinerlei Verantwortung übernehmen, in welcher Form diese Software genutzt wird. Solange ihre Software gekauft wird, ist es den Herstellern somit wahrscheinlich egal, ob ihre Programme von internationalen Spionagenetzwerken genutzt werden oder von kleinen Cyberkriminellen. Der bekannteste Staatstrojaner ist Galileo bzw. Remote Control System (RCS) vom italienischen Unternehmen Hacking Team.

Seit neuestem auch mobile Angriffe möglich

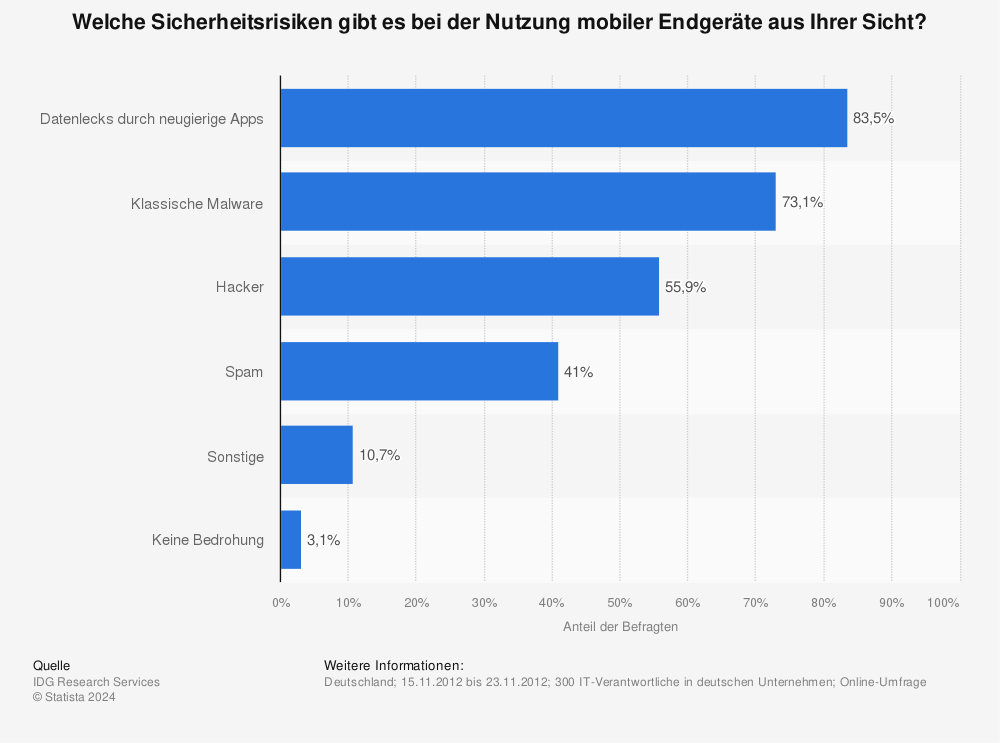

Das Smartphone hat das normale Handy längst abgelöst. Sämtliche Dienstleistungen und Transaktionen werden heutzutage mobil aus erledigt. Dank Lagesensoren weiß das Handy genau, wo es ist und in welche Richtung es mit welcher Geschwindigkeit bewegt wird. Dank Front- und Rückkamera kennt es die Umgebung. Die Sicherheitsfunktionen wie Gesichts- oder Fingerabdrucksensor sind zusätzlich integriert. Sämtliche Kontakte und Korrespondenz in E-Mail, SMS- oder MMS-Form sind zusätzlich auf dem Gerät gespeichert. Die meisten Nutzer tragen zudem Urlaubsfotos und Schnappschüsse auf dem Gerät mit sich herum. Mit diesen Informationen lässt sich ein vollständiges Profil vom Nutzer erstellen. Egal ob Regierung oder Cyberkrimineller, an dem gläsernen Mensch dürften viele Personen interessiert sein. Es verwundert somit wenig, das Galileo (RCS) nun auch mobile Betriebssysteme angreifen kann.

Mehr Statistiken finden Sie bei Statista

Wer spioniert?

Anhand der Vielzahl der Command&Control Server, die mit der Malware kommunizieren, kann man Rückschlüsse ziehen, wer das Tool nutzt. Insgesamt gibt es 326 Server in 40 Ländern. 64 davon stehen in den USA und zwei in Deutschland. Das bedeutet zwar nicht zwingend, dass Deutschland den Trojaner auch nutzt, es macht allerdings Sinn, den Server dort zu betreiben, wo man selber problemlos darauf zu greifen kann.

Wer ist betroffen?

Laut Kaspersky sind im Moment alle mobilen Betriebssysteme egal ob Android, iOS, Windows Mobile oder Blackberry vom Staatstrojaner betroffen. Die Infizierung erfolgt dabei durch physischen Zugriff oder durch Malware in Form von Zero-Day-Exploits und Social Engineering. Android Angriffe werden dabei in der Regel durch ein Verschleierungsmodul (Dexguard) verborgen. Geräte mit iOS sind im Moment nur betroffen, wenn sie einen Jailbreak haben.

Kann ich mich schützen?

Gerade Android Nutzer sollten vorsichtig sein, auf sie zielen laut Kaspersky Lab sowieso schon 98% aller mobilen Hacking-Angriffe. Eine Sicherheitsapp ist für Android Nutzer somit in jedem Fall sinnvoll. Selbstverständlich muss diese nicht aus dem Hause Kaspersky stammen, um effektiv und sicher vor Malware zu schützen. Die Programme mit den besten Erkennungsraten und Funktionen lassen sich auf Vergleichsplattformen wie Netzsieger.de herausfinden.

Autor: Timm Hendrich von Netzsieger.de

Aktuelle Technik-Nachrichten » digitalweek.de

Aktuelle Technik-Nachrichten » digitalweek.de